Развертывание экземпляра зоны повышенной маршрутизации

it:Distribuzione di un'istanza zona-routing avanzato

pt:Implantando uma instância zona avançada-roteamento

es:Implementación de una instancia zona avanzada de enrutamiento

en:Deploying an instance zone advanced-routing

ja:インスタンス ゾーン高度なルーティングを展開します。

ar:نشر مثيل منطقة متقدمة التوجيه

zh:部署实例区先进-路由

ro:Implementarea o instanţă zona avansate de rutare

pl:Wdrażanie, wystąpienie strefy zaawansowanego routingu

fr:Deploiement d'une instance en zone advanced-routing

Эта статья является результатом автоматического перевода, выполняемого программного обеспечения. Вы можете посмотреть исходный статьи здесь.

3. Развертывание зоны экземпляра Advance-Routing

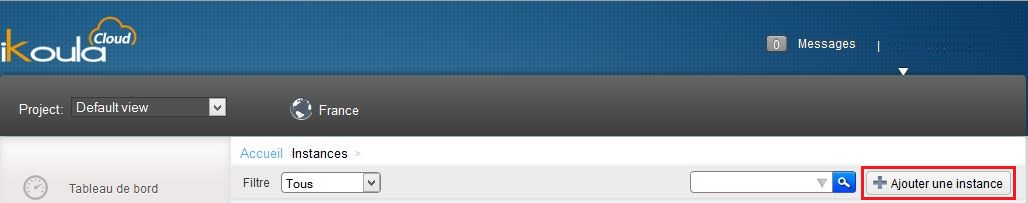

Войдите на веб-интерфейса Cloud Общественная Ikoula : https://cloudstack.ikoula.com/client/ Перейдите на вкладку «Органы» и нажмите на кнопку «Добавить экземпляр».

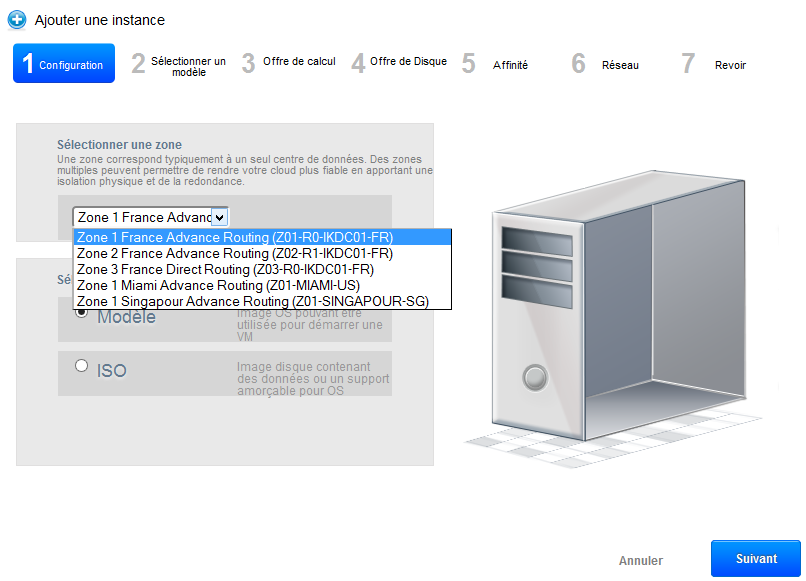

Первый шаг позволяет вам выбрать один хостинг ваш экземпляр зоны (в настоящее время доступны пять областей ) и модель (предустановленная система /предварительно ) или ISO.

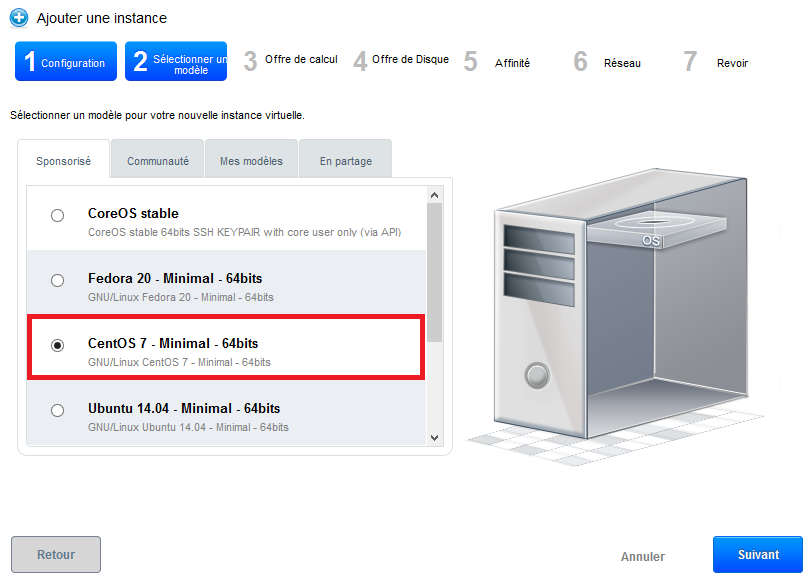

Для этого примера мы будем использовать модель. Выберите изображение « CentOS 7 – Minimal – 64bits » и нажмите на кнопку «Далее».

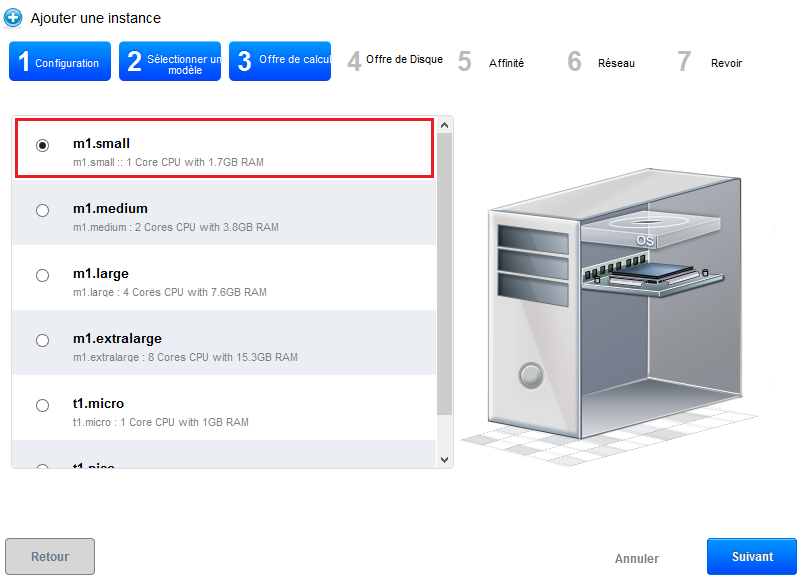

Следующий шаг заключается в выборе конфигурации экземпляра, приведены описания различных предложений.

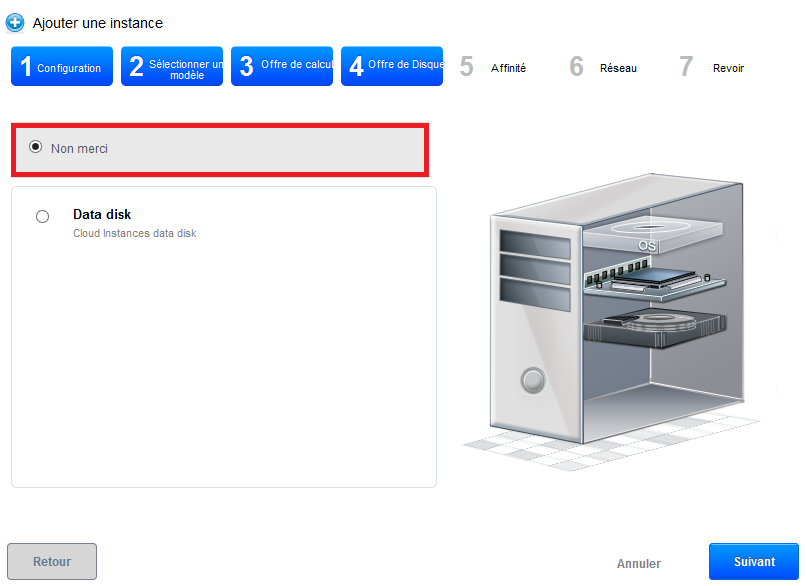

На следующем шаге, можно указать, если мы хотим DATADISK (диск данных ) и его размер. Мы не хотим немедленных : затем нажмите на кнопку «Далее».

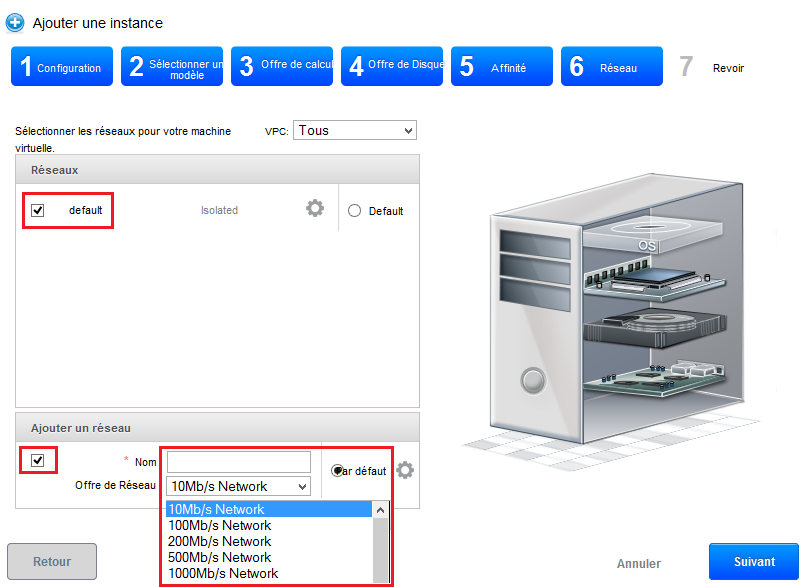

Тогда есть выбор сети, если у вас уже есть одна или несколько сетей в этой области, они будут появляться в верхней («по умолчанию» в изображении ниже ).

В противном случае, различные предложения доступны для создания (В зависимости от службы приобрели ) в нижней части : 10/100/200/500/1000

После того, как сделан выбор, нажмите на «Next» :

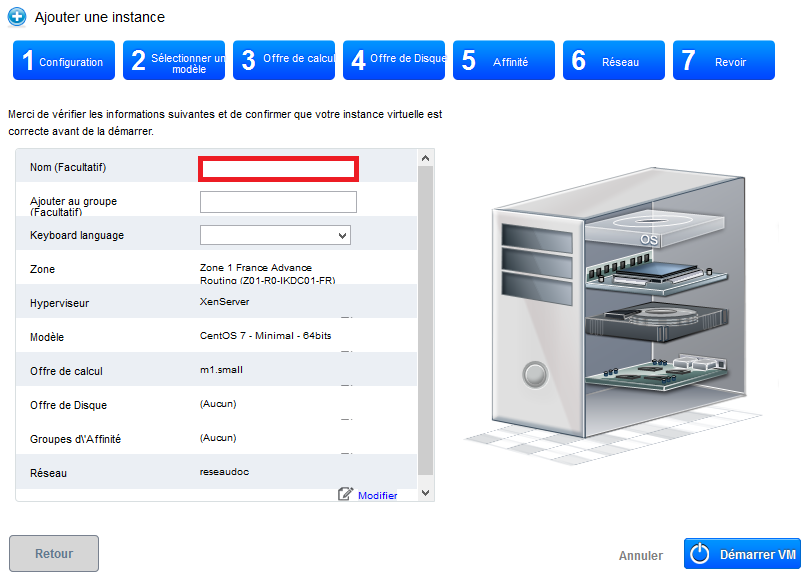

Эта страница позволяет определить имя и /или группы для вашего экземпляра, эти два параметра являются необязательными и только настоящее, чтобы помочь вам организовать. После завершения, вы можете инициировать создание.

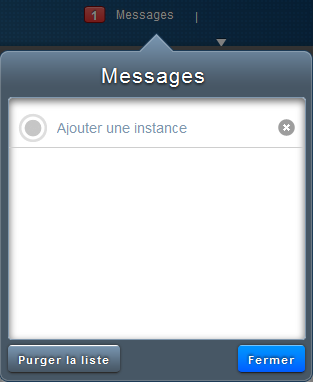

Интерфейс является асинхронным, он «делает вас рука» во время развертывания вашего суда. Вы можете видеть текущие действия, по ошибке или прекращено в окне «Сообщение» в верхней середине интерфейса :

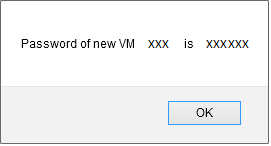

После завершения развертывания, всплывающее окно уведомит вас о пароля вашего нового экземпляра :

Кроме того, другой, в нижней части экрана будет информировать Вас о конце развертывания :

- Примеры конфигурации сети для экземпляров

После того, как создан экземпляр, вы можете доступ к нему через KVM доступны в окне деталей последнего или, например, чтобы открыть его порт SSH доступ (GNU /Linux ) или терминалов /RDP (Windows).

- Доступность вне для экземпляра типа GNU SSH /Linux.

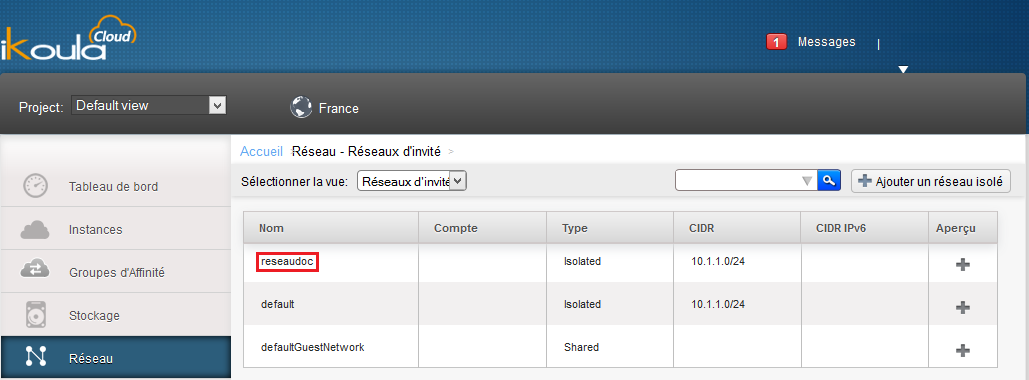

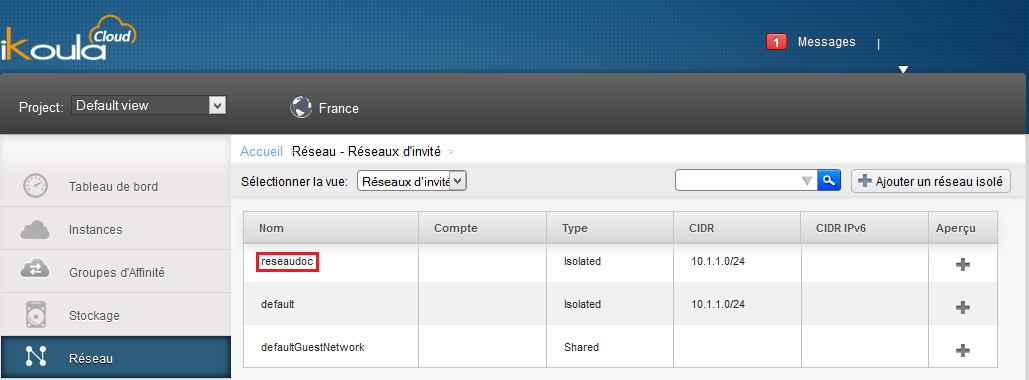

Перейдите на вкладку «Сеть» и нажмите на имя вашей сети :

Затем нажмите на «Просмотреть IP-адреса» :

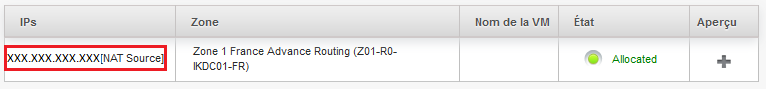

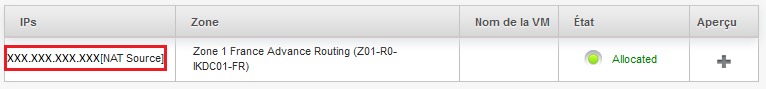

Вы найдете общественного IP-адреса, назначенные пользователю, щелкните тот, который вы хотите настроить :

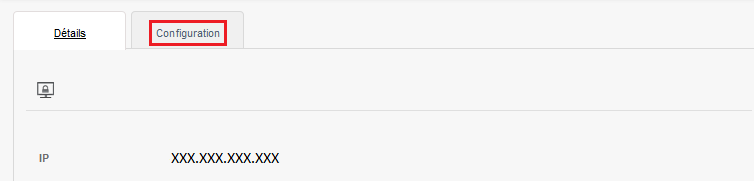

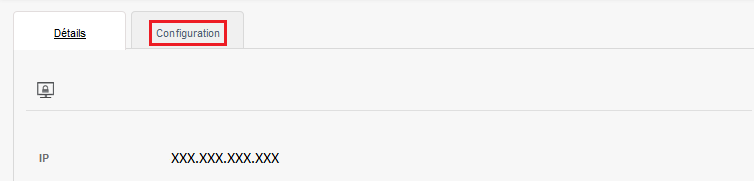

На деталь вашего публичный адрес, нажмите на «Конфигурация» :

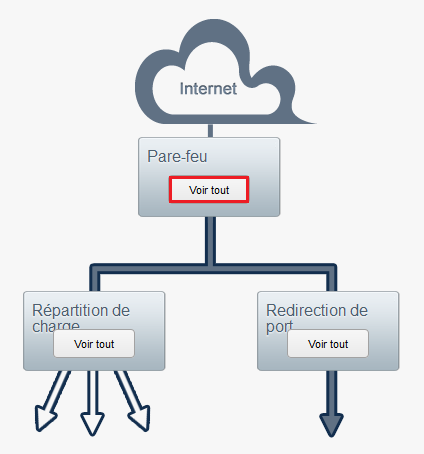

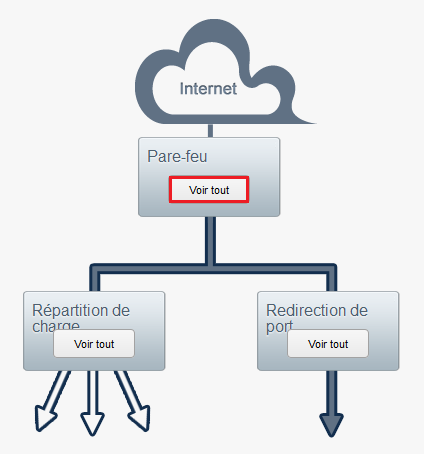

Мы открыть порт 22 (SSH) на маршрутизаторе частных виртуальных, затем нажмите на «Все» в рамках «Брандмауэр» :

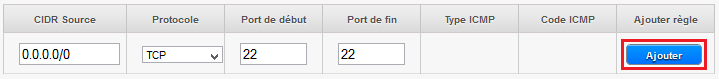

На этом экране вы можете добавить IP-адрес или сеть (Нотации CIDR, например x.x.x.x /24 ou 0.0.0.0/0 для каждого ) Вы хотите разрешить подключения к TCP-порту 22 от снаружи (т.е. «Интернет» ) :

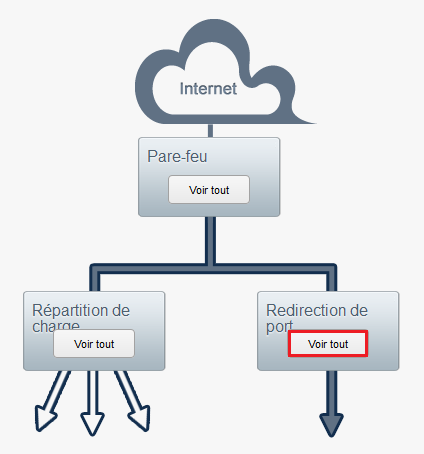

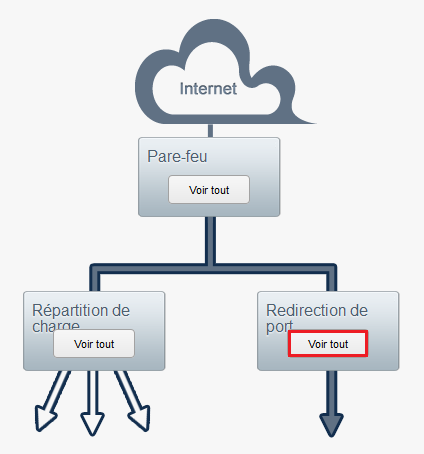

Когда это сделано, нажмите кнопку «Добавить» и вернуться к предыдущему шагу для, на этот раз, нажмите кнопку «Все» в параметре «Перенаправление портов» :

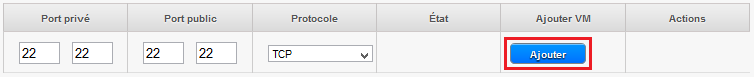

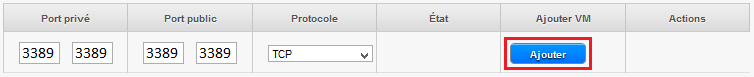

В то же время, вам будет указать порт (или диапазон портов ) Внешние (Ваш IP адрес общественности ) чтобы сопоставить порт (или диапазон портов ) внутренние (на вашем экземпляре в решении частных ).

В нашем примере, мы создали наши правила брандмауэра на порту 22, чтобы указать государственный порт будет порт 22 что касается частного порта (для экземпляра, где SSH сервер прослушивает порт по умолчанию ).

После чего можно получить доступ к экземпляру в SSH от порта 22 Ваш публичный IP.

Таким образом, это можно иметь несколько экземпляров частный порт для прослушивания 22 и доступ к ней из разных государственных портов от снаружи. Если вы только имеете экземпляр, укажите 22 в государственных и частных портов как в нашем примере для доступа из порта 22 от снаружи.

- Доступность служб Терминалов /RDP извне экземпляра типа MS Windows.

Перейдите на вкладку «Сеть» и нажмите на имя вашей сети :

Затем нажмите на «Просмотреть IP-адреса» :

Вы найдете общественного IP-адреса, назначенные пользователю, щелкните тот, который вы хотите настроить :

На деталь вашего публичный адрес, нажмите на «Конфигурация» :

Мы открыть порт 22 (SSH) на маршрутизаторе частных виртуальных, затем нажмите на «Все» в рамках «Брандмауэр» :

На этом экране вы можете добавить IP-адрес или сетевой (Нотации CIDR, например x.x.x.x /24 ou 0.0.0.0/0 для каждого ) Вы хотите разрешить подключения к TCP-порту 3389 от снаружи (т.е. «Интернет» ) :

Когда это сделано, нажмите кнопку «Добавить» и вернуться к предыдущему шагу для, на этот раз, нажмите кнопку «Все» в параметре «Перенаправление портов» :

В то же время, вам будет указать порт (или диапазон портов ) Внешние (Ваш IP адрес общественности ) чтобы сопоставить порт (или диапазон портов ) внутренние (на вашем экземпляре в решении частных ).

В нашем примере, мы создали наши правила брандмауэра на порту 3389, чтобы указать государственный порт будет порт 3389 что касается частного порта (для экземпляра, где SSH сервер прослушивает порт по умолчанию ).

После чего вы можете получить доступ ваш экземпляр en Terminal Server Поскольку порт 3389 Поскольку ваш публичный IP.

Таким образом, это можно иметь несколько экземпляров частный порт для прослушивания 3389 и доступ к ней из разных государственных портов извне, или если вы только имеете экземпляр, укажите 3389 в государственных и частных портов как наш пример и доступ из порта 3389 от снаружи.

Смотрите также :

Авторизации пинг (ICMP /Echo ) снаружи на свой публичный IP

Разрешить исходящие извне сети потока

Эта статья представляется вам быть полезным ?

Включить автоматическое обновление комментариев